Il existe de nombreuses manières de hacker un site web WordPress, les pirates les connaissent mieux que tout le monde. Mais les connaissez-vous ? Savez-vous contre quoi vous devez vous protéger ?

Il est important de savoir comment un site peu se faire briser, dérobé, comment des intrus peuvent prendre votre place.

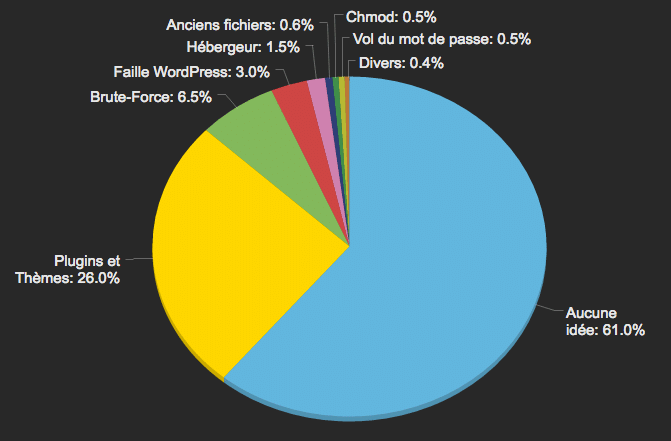

Voici quelques chiffres provenant de nos clients depuis 2010 :

- 60% des personnes qui se font pirater un site n’ont aucune idée de comment cela est arrivé,

- 25% des pirates ont utilisé une vulnérabilité dans un plugin ou un thème,

- 6,5% sont entrés en trouvant votre mot de passe par brute-force,

- 3% ont utilisé une faille venant du cœur de WordPress non à jour,

- 1,5% se sont fait piraté à cause de leur hébergeur,

- 0,6% des sites qui avaient encore d’anciens fichiers de WordPress dans leur installation,

- 0,5% à cause des mauvais droits sur les fichiers (chmod),

- 0,5 à cause du vol du mot de passe (sans brute-force)

- 0,4% se partagent d’autres raisons comme l’ordinateur sans antivirus, réponse à un phishing, le serveur non à jour, le logiciel FTP désuet, etc

Ne pas savoir comment c’est arrivé

C’est malheureusement très courant, mais pour plus de la moitié des piratage de site WordPress – 61% –, on ne trouve pas la source du méfait. Il est parfois difficile de savoir comment c’est arrivé, quel est le point d’entrée, où sont les traces, qui a fait ça et pourquoi. Tout ce que les webmasters savent c’est qu’ils avaient un site non sécurisé.

Dans ces cas là, le travail à fournir pour tenter de connaitre la raison du piratage est tellement énorme qu’il est trop couteux pour qu’un client s’en soucie réellement.

Et si cela vous arrive, je ne peux que vous recommander d’éviter de perdre votre temps, ce qui est arrivé est regrettable, mais dépensez plutôt ce temps à la sécurisation plutôt qu’à de l’investigation inutile.

Un plugin ou un thème vulnérable

Sans les plugins ou les thèmes, WordPress ne serait pas ce qu’il est. Nous avons tous besoin de ces composants additionnels pour que chaque site puisse répondre au besoin initial. Le nombre de plugins ne cesse d’augmenter, tout le monde peut être un auteur de plugin, peut importe son niveau de développement.

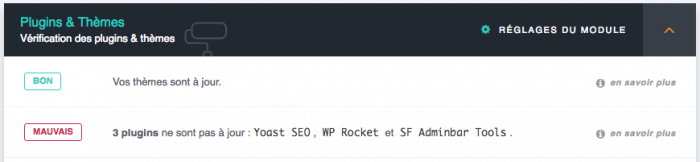

Tenez-vous à jour

La première chose avec les plugins et les thèmes est de se tenir à jour. On le répète sans arrêt car c’est vraiment important, n’oublions pas que le but de ces mises à jour et non seulement les correctifs de bugs, les nouvelles fonctionnalités, mais avant tout pour les corrections de failles de sécurité !

La confiance

Ne faites pas confiance aux plugins qui ont plus de 2 ans sans mise à jour, ceux qui ont un support abandonné, ceux qui ont très peu de téléchargements quand ils sont d’un auteur encore inconnu.

Cette confiance se gagne, il est possible que ce plugin de 10 téléchargements fait par un nouvel auteur soit parfait, mais attendez que la confiance soit gagnée auprès de la communauté.

Le téléchargement

Pour les gratuits, préférez les plugins qui viennent du dépôt de WordPress car ils sont un minimum vérifiés par Mika et Otto qui font un travail énorme là dessus (voir « How to Review a Plugin » sur wordpress.tv).

Si le plugin en question est premium – il n’est donc pas sur le dépôt – ne cherchez pas à l’obtenir gratuitement via les moteurs de recherches qui vous le trouveront sur des sites de warez, c’est le meilleur moyen d’installer du code malicieux dans votre site. Le gain d’avoir piraté un produit sera nul par rapport à la dépense à faire pour remettre votre site debout une fois le piratage arrivé.

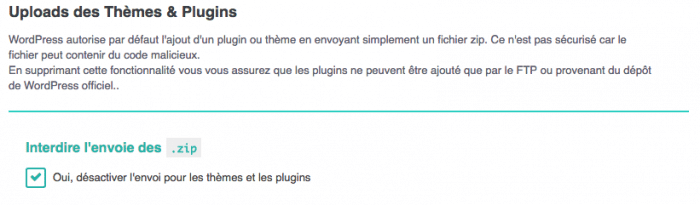

L’upload

Dans WordPress il est possible d’envoyer des plugins via l’interface d’administration, un simple fichier .zip et c’est fait. Hors ce fichier peut contenir n’importe quel code et sera tout de même installé ! Voilà un des meilleurs moyen d’avoir un site non sécurisé.

Le mieux est encore une fois d’installer uniquement les plugins du dépôt, ou pour les plugins premium, de passer par un FTP sécurisé.

Brute-Force sur les mots de passe

Le brute-force est une façon de dérober des mots de passe, principalement ceux qui sont courts et/ou faibles comme un azerty ou date_de_naissance like.

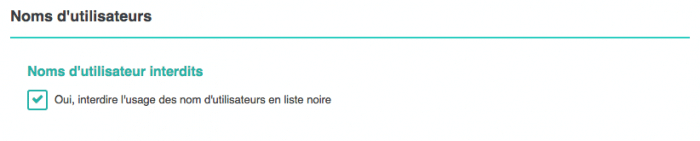

Nom d’utilisateur

N’utilisez pas des noms d’utilisateurs courant comme admin ou administrator ou encore votre prénom/pseudo habituel. Pour lancer un brute-force plus facilement il faut déjà connaitre le login, si vous avez un nom complexe comme je_suis_admin_1979+++ et créez vous une adresse email juste pour cette administration.

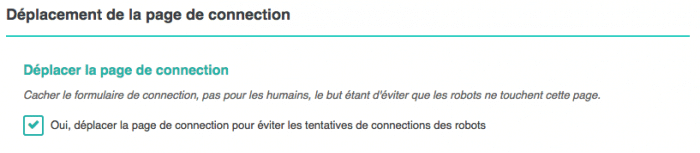

Déplacez la page de connexion

En déplaçant la page de connexion, les robots ne pourront même pas faire de tentatives de connexions, bloqués dès la premièr, ils abandonneront rapidement, sans risque pour vous.

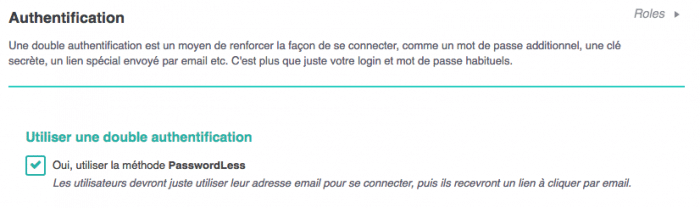

Double Authentification

Le meilleur des résultats se fait avec une Double Authentification car même avec votre mot de passe, l’attaquant aura ensuite besoin d’un second niveau d’authentification, rendant votre site impossible à pirater.

Une faille dans WordPress

Parfois, cela arrive, WordPress contient une faille de sécurité. Le gros avantage c’est qu’on a connaissance de cette faille quand elle est déjà corrigée, rendant alors WordPress le CMS le plus sécurisé à nos yeux.

Maintenant, il ne tient qu’à vous de vous maintenir à jour, une fois de plus. Sans cette mise à jour, vous prenez un grand risque car la faille est alors divulguée, partagée et connue du monde entier, les pirates peuvent alors hacker un site web WordPress.

Les hébergeurs en cause

Il arrive que le piratage n’est pas de votre ressort, l’attaquant est passé à un niveau auquel vous n’avez pas accès : votre hébergeur. Vous vous devez alors de choisir un hébergeur connu pour être de bonne qualité niveau sécurité, je vous recommande personnellement SiteGround.

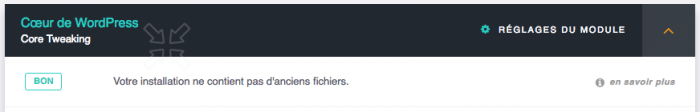

Les anciens fichiers de WordPress

Saviez-vous que depuis WordPress 2.0 il arrive que des fichiers soient supprimés du cœur ? Si vous tenez votre site à jour via l’installateur automatique, parfait. Si comme moi vous le faites via un FTP sécurisé ou avec git, c’est que vous copiez le nouveau dossier dans l’ancien, gardant ainsi les anciens fichiers.

Le problème étant que ces anciens fichiers sont inutiles et pourraient contenir des failles de sécurité, voilà pourquoi il peut être important de les supprimer.

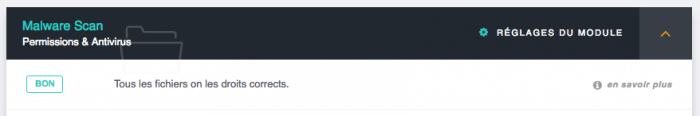

Les mauvais droits sur les fichiers

Les fichiers et dossiers ont des droits, soit en lecture, soit en écriture, soit en exécution, soit l’un, l’autre ou les 3. Je parle ici du chmod que vous connaissez peut-être, c’est une commande UNIX pour « changer le mode » des permissions d’un fichier.

Il est la plupart du temps dangereux d’utiliser la valeur 0777 car c’est celle qui permet de lire, écrire et exécuter en même temps. Les valeurs correctes sont plutôt 0644 pour un fichier et 0755 pour un dossier.

Les mots de passe dérobés

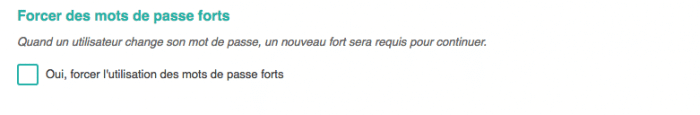

Là, c’est à vous de jouer, vous devez utiliser un mot de passe fort. Nous en avons déjà parlé, je vous invite à relire notre article sur les mots de passe forts.

Aussi, si vous avez des membres, il serait bon de s’assurer qu’ils utilisent eux aussi des mots de passe fort.

Conseils

Petite liste non exhaustive de conseils de sécurité car vous devez aussi faire attention à des choses moins visibles comme :

- Utiliser un anti-virus sur votre ordinateur,

- Ne pas vous connecter sur des réseaux non connus comme les gares ou restaurants,

- Ne prêtez pas de compte administrateur,

- Ne répondez jamais aux emails vous demandant des informations personnelles,

- Utilisez un FTP sécurisé ou du SSH au lieu d’un simple FTP,

- Déconnectez-vous de l’administration quand vous avez terminé d’administrer le site.

Et vous, avez-vous déjà vécu le piratage d’un site WordPress ?